记一次反编译过程

此文不涉及任何道义和伦理的讨论

尝试旧版本APP,查看对应的旧版本接口是否加密

安卓的历史版本可以通过hiapk下载,资源的链接一般类似这种形式: http://apk.hiapk.com/appinfo/com.maihaoche.bentley/1050805,最后的数字用于标识不同的版本号。 IOS的历史版本可以通过itunes下载,只需修改请求中携带的版本号即可下载不同版本,具体参见:iTunes下载 App Store 任意历史版本应用。

此文不涉及任何道义和伦理的讨论

安卓的历史版本可以通过hiapk下载,资源的链接一般类似这种形式: http://apk.hiapk.com/appinfo/com.maihaoche.bentley/1050805,最后的数字用于标识不同的版本号。 IOS的历史版本可以通过itunes下载,只需修改请求中携带的版本号即可下载不同版本,具体参见:iTunes下载 App Store 任意历史版本应用。

新建node工程,导入crypto-js和crypto-browserify的npm包。

代码如下:

| |

注意有一个坑:

crypto.publicEncrypt(public_key, buffer)传入的public_key参数可以是一个Object,** If public_key is a string, it is treated as the key with no passphrase and will use RSA_PKCS1_OAEP_PADDING** :如果是个string,默认采用RSA_PKCS1_OAEP_PADDING的padding方式。

加班成为常态,阅读开始偏爱短中篇。 《棋王》讲的是文革时期的一个下乡知青的故事,《北京折叠》讲的是未来北京一个垃圾工的故事。 读完了《棋王》读《北京折叠》,出现了很长时间的错位,像是电影《12 Monkeys》的男主经历的一样。

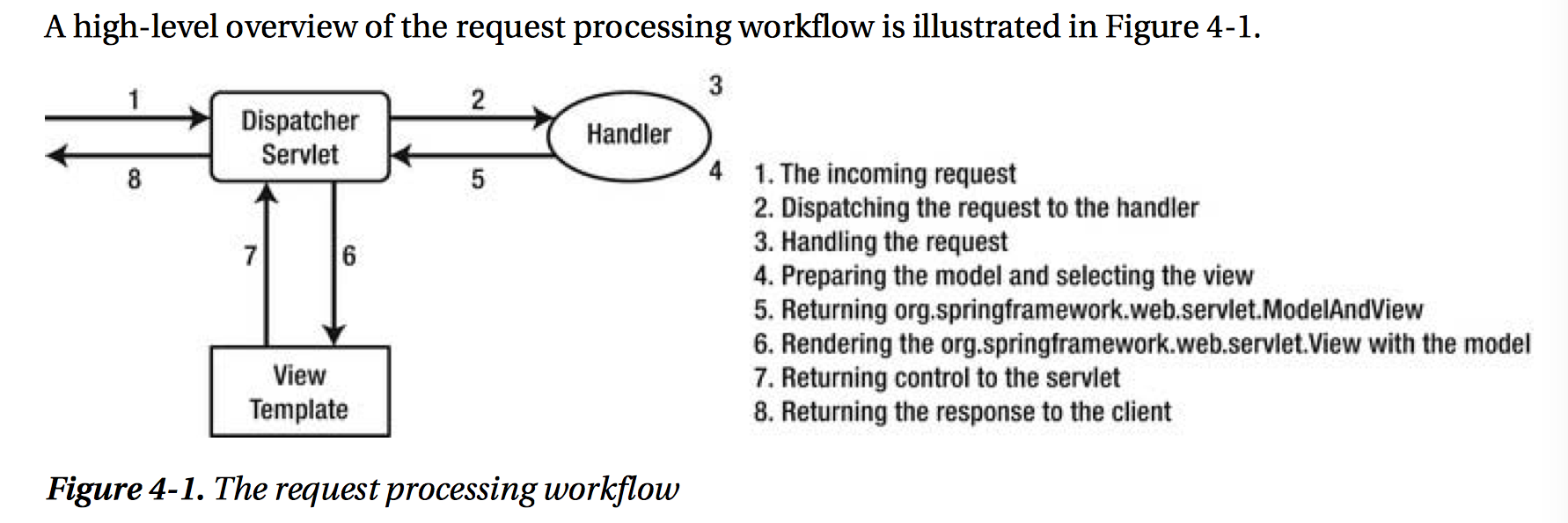

high level overview 工作流程图

初始化DispatcherServlet的过程:

因为在web.xml文件中配置了DispatcherServlet: